From eScan Wiki

| Revision as of 07:57, 29 March 2012 Proav (Talk | contribs) (→'''Reports section''') ← Previous diff |

Revision as of 08:00, 29 March 2012 Proav (Talk | contribs) (→'''Raporty''') Next diff → |

||

| Line 180: | Line 180: | ||

| [[Image:firewallraport.jpg|center]] | [[Image:firewallraport.jpg|center]] | ||

| | | ||

| + | |||

| + | :The report section also shows a Network Traffic Monitor, which shows the incoming and outgoing network traffic in Kilobytes per second (KBps). | ||

| + | |||

| + | ::'''In addition, you can view the following reports.''' | ||

| + | |||

| + | ::'''a. View Current Network Activity''' – This link opens the ViewTCP tool, which displays the latest activity report of the all active connections and established connections. It also provides you with information regarding the process, protocol, local address, and the remote address and the status of each network connection. | ||

| + | ::'''b. View Summary '''– This link helps you view the firewall report either in the form of detailed report of a summary report. A summary report displays information regarding the rules that has been invoked and applied by the firewall. These rules may include application rules, expert rules, zone rules, and Trojan rules. A detailed report includes information about the rules regarding the network activities and shows data in the form of graphs and charts. | ||

| + | ::'''c. View Report '''– This link displays the Report for Firewall window. | ||

Revision as of 08:00, 29 March 2012

eScan Wersja 11 Pomoc Online

Firewall - Zapora Ogniowa

Contents |

Opis

Firewall monitoruje wszystkie przychodzące i wychodzące działania sieci w systemie, a także chroni od wszelkich podstawowych ataków sieciowych.

Firewall to funkcja bezpieczeństwa w eScan, która jest przeznaczona do monitorowania całego przychodzącego i wychodzącego ruchu sieciowego i ochrony komputera przed wszelkiego rodzaju atakami z sieci. eScan zawiera zestaw predefiniowanych reguł kontroli dostępu, które można usunąć lub dostosować do swoich wymagań. Te zasady wyznaczają granicę między komputerem a siecią. Dlatego zapora ogniowa sprawdza najpierw zasady, analizy pakietów sieciowych i filtrowania ich na podstawie ustalonych zasad.

Korzyści z posiadania Firewall'a

- Po podłączeniu do Internetu możesz narazić komputer na różne zagrożenia bezpieczeństwa. Zapora w eScan chroni Twoje dane podczas:

- Łączenia się z serwerami IRC i dołączaniu do innych ludzi na wielu kanałach w sieci IRC.

- Używania Telnetu do łączenia się z serwerem w internecie i wykonywaniu poleceń na serwerze.

- Używania FTP do przesyłania plików ze zdalnego serwera do komputera.

- Używania NetBIOS do komunikacji z innymi użytkownikami w sieci LAN, którzy są podłączeni do Internetu.

- Korzystania z komputera, który jest częścią sieci VPN.

- Używania komputera do przeglądania stron internetowych.

- Używania komputera do wysyłania lub odbierania e-maili.

- Domyślnie zapora ogniowa działa w trybie ograniczonego filtrowania. W tym trybie filtruje tylko ruch przychodzący. Jednakże można dostosować zaporę za pomocą opcji takich jak 'zezwalaj na wszystko' i 'zablokować wszystkie' lub zmieniając tryb 'interaktywny filtr'. Zapora ogniowa eScan pozwala także określić inny zestaw reguł dla zezwalania lub blokowania przychodzącego lub wychodzącego ruchu. Zasady te obejmują zasady strefy, zasady ekspertów, zasady aplikacji, zaufanych adresów MAC, i lokalnej listy IP. Można także wyświetlić szczegółowe raporty dotyczące ruchu sieciowego na Twoim komputerze w formatach graficznych i tekstowych.

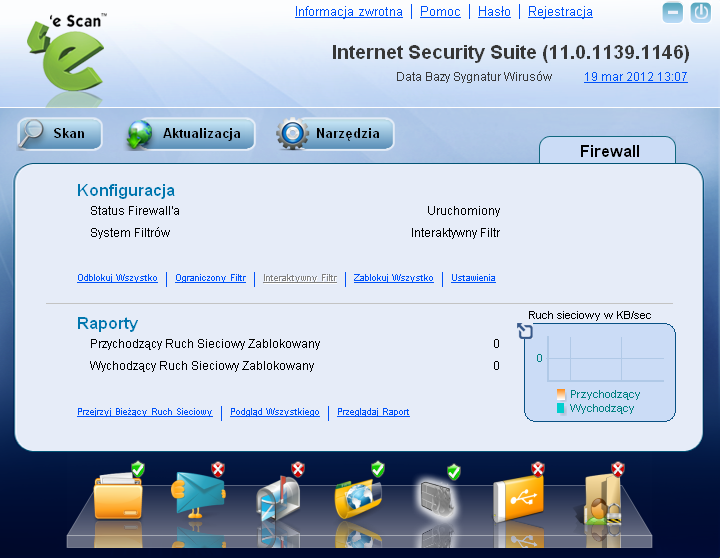

- Po wybraniu ikony Firewall, zakładka na stronie ePC dostarcza informacji na temat jego stanu, opcje konfiguracji modułu, a także linki do sprawozdań z ostatnich skanów wykonanych przez moduł.

- Karta na stronie pokazuje dwie sekcje: Konfiguracja i Raporty. Te dwie części są opisane w następujący sposób:

Konfiguracja

Ta sekcja zawiera informacje dotyczące statusu zapory, czy pracuje, czy nie. Pokazuje również system filtracji, co mówi nam, że zapora jest aktualnie używana.

Ta sekcja zawiera następujące informacje

- Status Firewall'a - Pokazuje nam czy moduł zapory ogniowej pracuje czy nie. Domyślnie moduł ten działa w trybie 'zezwalaj na wszystko'.

- System Filtrów - Pokazuje nam, który system filtracji jest używany.

- Dodatkowo można konfigurować następujące ustawienia:

- Odblokuj Wszystko - [Domyślnie] Ten link pozwala wyłączyć zaporę eScan. Po wybraniu tej opcji eScan przestanie monitorować cały przychodzący i wychodzący ruchu sieciowy.

- Ograniczony Filtr - Ten link włącza tryb limitowania. Kiedy moduł Firewall jest w tym trybie, monitoruje cały ruch przychodzący i pomaga zezwolić lub zablokować ruch na zdefiniowanych warunkach lub regułach.

- Interaktywny Filtr - Ten link włącza tryb interaktywnego filtrowania. Kiedy moduł zapory jest w tym trybie, monitoruje cały przychodzący i wychodzący ruch w sieci i pozwala przepuścić lub zablokować ruch na zdefiniowanych warunkach lub regułach.

- Zablokuj Wszystko - Ten link powoduje zablokowanie przez eScan Firewall cały przychodzący i wychodzący ruchu w sieci.

- Ustawienia - Ten link otwiera okno dialogowe z ustawieniami firewall'a, które pomaga skonfigurować firewall'a.

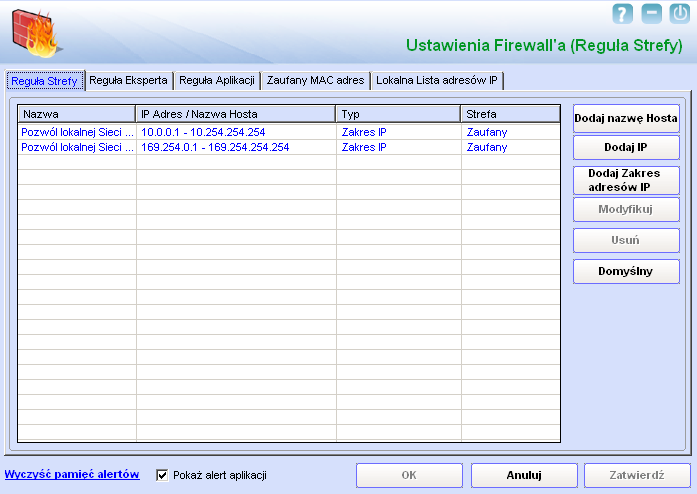

Okno Ustawień Firewall'a

- Okno to posiada kilka zakładek, które pomogą Ci skonfigurować różne reguły i ustawienia zapory.

- Karty te są opisane w następujący sposób::

- A. Reguła Strefy - Zakładka ta zawiera ustawienia, które pomogą skonfigurować reguły dostępu do sieci określające, który adres IP, nazwa hosta lub zakres IP komputerów mających dostęp do Twojego komputera.

- Ta karta zawiera następujące przyciski.

- Dodaj nazwę Hosta - Można kliknąć ten przycisk, aby dodać regułę strefy dla danego hosta. Aby dodać regułę strefy, należy podać nazwę hosta, dla którego chcesz dodać regułę strefy; w zależności od strefy, czy jest zaufana lub blokowana; podać nazwę dla reguły strefy.

- Dodaj IP - Możesz kliknąć ten przycisk, aby dodać regułę strefy dla danego adresu IP. Aby dodać regułę strefy, musisz podać adres IP, dla którego dodawana jest zasada strefy, w zależności od strefy, czy jest zaufana lub blokowana; podać nazwę dla reguły strefy.

- Dodaj Zakres Adresów IP (Nowa Strefa) - Możesz kliknąć ten przycisk, aby dodać regułę strefy dla danego zakresu IP. Aby dodać regułę strefy, należy podać zakres adresów IP, dodawana jest zasada strefy, początek i koniec adresu IP w zakresie, w zależności od strefy, czy jest zaufana lub blokowana; i określić nazwę dla reguły strefy.

- Modyfikuj - Możesz kliknąć ten przycisk, aby zmienić zasady strefy związane z nazwą hosta, adresem IP lub zakres adresów IP. Możesz również wykonywać te zadania klikając prawym przyciskiem myszy na tabelę lub wiersz w tabeli, a następnie wybierając odpowiednią opcję z menu kontekstowego.

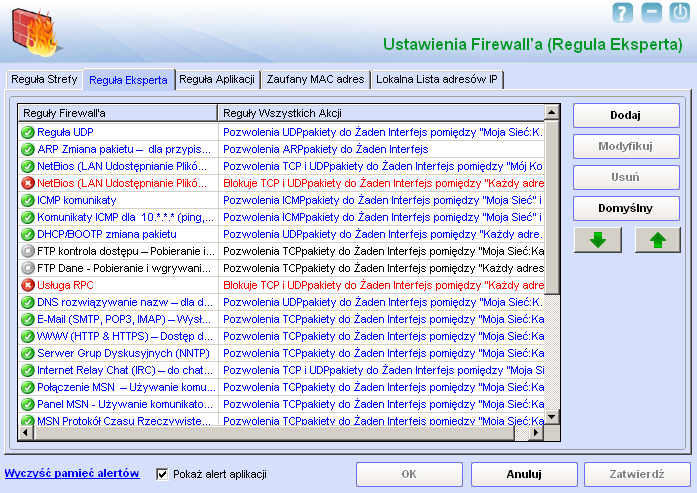

- B. Reguła Eksperta - Ta zakładka pozwala na określenie zaawansowanych zasad i ustawień e Scan

firewall. Możesz skonfigurować reguły ekspertów na podstawie źródłowego adresu IP lub nazwy hosta, numer portu źródłowego, docelowego adresu IP lub nazwy hosta i numeru portu docelowego. Należy pamiętać, aby konfigurować te zasady tylko wtedy, gdy posiada się odpowiednią wiedzę na temat firewall'a i protokołów sieciowych.

- Ta zakładka przedstawia następujące przyciski.

- Dodaj - Ten przycisk otwiera dodaj regułę firewall'a w oknie dialogowym, dzięki której można utworzyć nową regułę ekspertów.

- Modyfikuj - Klikając ten przycisk, otworzy się okno dialogowe z modyfikacją zasad firewall'a, które pozwala zmienić lub zmodyfikować zasadę eksperta.

- Usuń - Możesz kliknąć ten przycisk, aby usunąć regułę eksperta.

- Możesz kliknąć ten przycisk, aby przenieść regułę w dół na liście reguł. Zasada mówi, że reguły wymienione poniżej będą miały niższy priorytet niż te reguły wymienione wyżej.

- Możesz kliknąć ten przycisk aby przenieść regułę w górę na liście reguł.

- Kiedy klikniesz prawym przyciskiem myszy dowolną regułę w tabeli, w menu kontekstowym wyświetlone zostaną następujące opcje.

- Włącz Regułę. - Ta opcja pozwala włączyć wybrane zasady.

- Wyłącz Regułę. Ta opcja pozwala wyłączyć wybrane zasady.

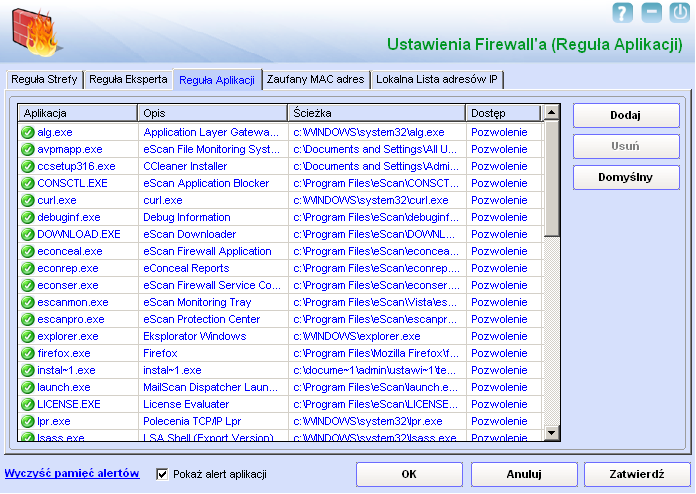

- C. Reguła Aplikacji – Reguła aplikacji jest oparta na programach lub aplikacjach, które mogą mieć dostęp do internetu lub podstawowej usługi sieciowej. Karta aplikacji udostępnia domyślną listę reguł i opcji do konfiguracji reguł aplikacji.

- Ta zakładka przedstawia następujące przyciski.

- Dodaj - Możesz kliknąć ten przycisk aby otworzyć okno dialogowe i dodać nową aplikację, co pomoże stworzyć nową regułę eksperta. Podczas dodawania nowej reguły aplikacji, należy podać ścieżkę do aplikacji, dla której reguła ma być stosowana i określić, czy moduł Firewall powinien umożliwiać uruchamianie aplikacji.

- Usuń - Możesz kliknąć ten przycisk, aby usunąć regułę aplikacji.

- Domyślny - Możesz kliknąć ten przycisk, aby przywrócić domyślne ustawienia reguł aplikacji.

- Menu kontekstowe wyświetla następujące dodatkowe opcje po kliknięciu prawym przyciskiem myszy na dowolną regułę w tabeli.

- Właściwości Procesu - Ta opcja wyświetla właściwości wybranego procesu lub pliku, który zawiera nazwę pliku, właściciela pliku, informacje o prawach autorskich, wersję i ścieżkę do pliku.

- Szczegóły Procesu - Ta opcja wyświetla szczegóły wybranego procesu lub pliku w przeglądarce

okna. Te informacje są dostępne na stronie internetowej MicroWorld.

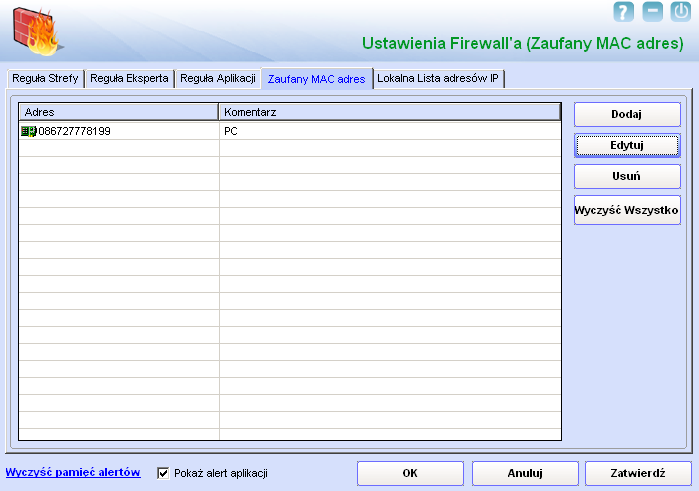

- D. Zaufany MAC Adres – Ta karta zawiera informacje o adresach MAC urządzeń podłączonych do komputera. Adres MAC jest adresem sprzętowym, który jednoznacznie identyfikuje każdy węzeł w sieci. Lista zaufanych adresów MAC jest sprawdzana wraz z regułą eksperta tylko wtedy, gdy pakiet jest z/do zaufanych adresów MAC jeśli ta opcja jest zaznaczona w oknie dialogowym dodaj regułę firewall'a i działa według działania określonego w zasadzie.

- Ta zakładka zawiera następujące przyciski.

- Dodaj - Możesz kliknąć ten przycisk, otworzy się pole dialogowe nowy MAC adres, które pozwala dodać adres MAC do listy zaufanych adresów MAC.

- Edycja - Możesz kliknąć ten przycisk, aby otworzyć nowy adres MAC w oknie dialogowym. Następnie można zmodyfikować adres MAC, który został dodany do listy adresów MAC.

- Usuń - Możesz kliknąć ten przycisk, aby usunąć wybrany adres MAC.

- Wyczyść Wszystko - Możesz kliknąć ten przycisk, aby usunąć wszystkie adresy MAC na liście MAC adresów.

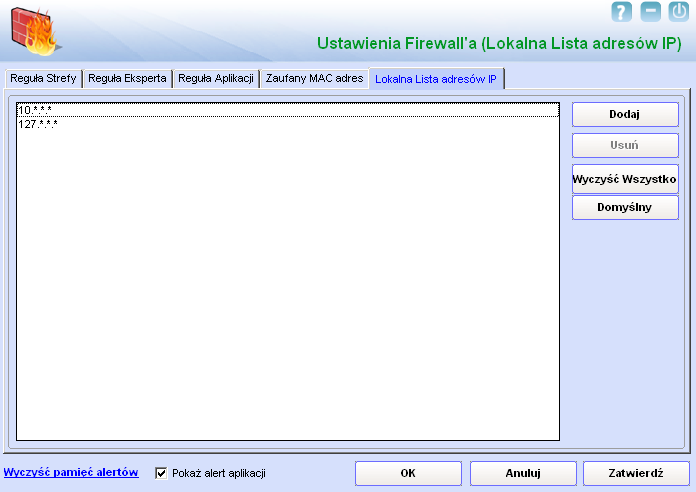

- E. Lokalna Lista AdresówIP – Ta zakładka zawiera listę wszystkich lokalnych adresów IP.

- Okno to obejmuje następujące przyciski.

- Dodaj. Możesz kliknąć ten przycisk, aby dodać adres IP do listy adresów IP, z których należy zezwolić na ruch do komputera.

- Usuń. Możesz kliknąć ten przycisk, aby usunąć wybrany adres IP.

- Wyczyść Wszystko. Możesz kliknąć ten przycisk, aby usunąć wszystkie adresy IP z listy adresów IP.

- Inne dostępne opcje w tym oknie dialogowym są następujące::

- Wyczyść Pamięć Alarmów - Możesz kliknąć ten link, aby usunąć wszystkie informacje przechowywane w pamięci podręcznej firewall'a.

- Pokaż alarm aplikacji - Ta opcja wyświetla alert zapory, gdy aplikacja jest zablokowana zgodnie z zasadą stosowania.

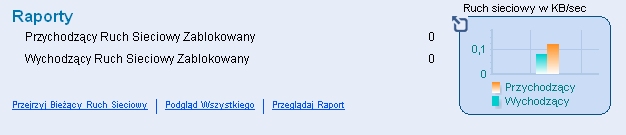

Raporty

Ta sekcja zawiera następujące informacje.

- Przychodzący Ruch Sieciowy Odblokowany. Pokazuje całkowitą liczbę pakietów przychodzących, które zostały dopuszczone przez firewall.

- Wychodzący Ruch Sieciowy Odblokowany. Pokazuje całkowitą liczbę pakietów wychodzących, które zostały dopuszczone przez firewall.

- Przychodzący Ruch Sieciowy Zablokowany. Pokazuje całkowitą liczbę pakietów przychodzących, które zostały zablokowane przez firewall.

- Wychodzący Ruch Sieciowy Zablokowany. Pokazuje całkowitą liczbę pakietów wychodzących, które zostały zablokowane przez firewall.

- The report section also shows a Network Traffic Monitor, which shows the incoming and outgoing network traffic in Kilobytes per second (KBps).

- In addition, you can view the following reports.

- a. View Current Network Activity – This link opens the ViewTCP tool, which displays the latest activity report of the all active connections and established connections. It also provides you with information regarding the process, protocol, local address, and the remote address and the status of each network connection.

- b. View Summary – This link helps you view the firewall report either in the form of detailed report of a summary report. A summary report displays information regarding the rules that has been invoked and applied by the firewall. These rules may include application rules, expert rules, zone rules, and Trojan rules. A detailed report includes information about the rules regarding the network activities and shows data in the form of graphs and charts.

- c. View Report – This link displays the Report for Firewall window.