From eScan Wiki

eScan Wersja 11 Pomoc Online

Ochrona WWW

Ta sekcja opisuje moduł Ochrony WWW oraz ustawienia, które są w niej dostępne.

Contents |

Opis

Moduł ten wykorzystuje zaawansowane algorytmy oparte na występowaniu określonych wyrazów, fraz w zawartości witryny WWW. Ochrona WWW blokuje strony zawierające treści pornograficzne, obraźliwe materiały. Funkcja ta jest przydatna dla rodziców, ponieważ uniemożliwia dzieciom korzystanie ze stron, które zawierają szkodliwe treści. Administratorzy mogą również korzystać z tej funkcji, aby zablokować pracownikom dostęp do stron nie związanych z pracą. Moduł ten posiada zaawansowane funkcje raportowania witryn które zostały zablokowane przez ‘e Scan. Możemy między innymi przeglądać dzienniki log, konfigurować funkcję wyskakujących okienek (popup), tworzyć raporty.

Po kliknięciu na ikonę Ochrona WWW, pojawia się okno, które wyświetla informacje o statusie modułu, opcjach konfiguracji, odnośniki do raportów oraz strony WWW, które zostały przeskanowane lub zablokowane przez moduł Ochrony WWW. To okno zawiera dwie sekcje:

Poniżej opisane są dwie sekcje zawarte w Ochronie WWW: Konfiguracja oraz Raporty

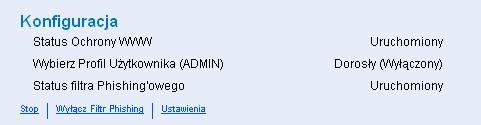

Konfiguracja

Sekcja ta dostarcza informacji o statusie modułu Ochrony WWW oraz Phishing Filter jak i o wybranym profilu użytkownika.

- Ta sekcja wyświetla następujące informacje.

- Status Ochrony WWW – Pokazuje czy moduł jest włączony, czy nie.

- Wybierz Profil Użytkownika – Pokazuje wybrany profil użytkownika.

- Status Filtra Phishin'gowego – Pokazuje czy ta opcja jest włączona, czy nie.

Dodatkowo można skonfigurować następujące ustawienia.

- Start/Stop – Ten odnośnik pozwala włączyć lub wyłączyć moduł Ochrony WWW. Możemy w prosty sposób przełączyć moduł, aby był włączony klikając odnośnik Start i na odwrót.

- wyłącz Phishing Filter – Ten odnośnik pozwala włączyć lub wyłączyć filtr phishing'owy. Możemy w prosty sposób przełączyć go aby był włączony klikając odnośnik Włącz i na odwrót.

- Ustawienia – Ten odnośnik otwiera okno z ustawieniami Ochrony WWW, które pomoże skonfigurować ten moduł dla monitorowania ruchu w sieci.

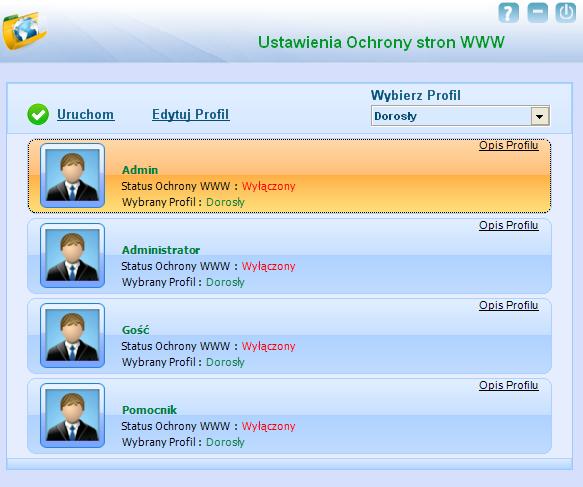

Okno ustawień Ochrony WWW

- Pokazuje listę wszystkich stworzonych użytkowników na komputerze..

- Okno to pokazuje także dodatkowe opcje.

I. Uruchom/Wyłącz – Ten odnośnik pomoże aktywować, lub dezaktywować zaznaczony profil użytkownika. Aby aktywować dany profil należy należy zaznaczyć nazwę użytkownika i kliknąć Start. Ochrona WWW będzie działała zgodnie z wytycznymi, jakie zostały określone dla tego profilu.

II. Wybierz Profil – Ta lista pokazuje cztery podstawowe opcje dostępne w eScan, opisane poniżej:

- Dziecko – You should select this profile if you need to block all Web sites except the ones that are present in the whitelist. MicroWorld recommends this profile for children up to the age of 10.

- Nastolatek – – należy wybrać ten profil, jeśli chcemy zablokować strony dodane do czarnej listy. Dzięki tej opcji możemy włączyć filtry stron WWW, filtry domen. Profil korzysta domyślnie z nazw stron, wszystkich apletów Java i skryptów ActiveX z wyjątkiem tych zdefiniowanych w liście.

Ten profil jest najlepszy dla dzieci w wieku od 11 do 15.

- Młodzież – Należy wybrać ten profil, aby zablokować strony dodane do czarnej listy i aktywować inne filtry (stron WWW, domen). Ten profil działa najlepiej w przedziale wiekowym 15-18 lat. Domyślny status filtrów jest aktywny.

- Dorosły – ten profil zezwala na cały ruch w sieci z wyjątkiem pozycji dodanych do czarnej listy. Domyślnie status filtrów jest aktywny.

III. Opis profilu – Ten odnośnik otwiera okno, które dostarcza informacje na temat każdego rodzaju profilu..

IV. Edytuj Profil – Ten odnośnik otwiera okno, które pomoże dostosować poniższe ustawienia dla wybranego użytkownika.

Okno Ochrona WWW

- Okno to pozwala na ustalenie następujących ustawień dla wybranego użytkownika.

- I) Opcje Filtrowania Zakładka ta umożliwia zdefiniowanie kategorii, które pozwolą na kontrolę do dostępnych treści w internecie.

- Sekcja Stan: ta sekcja zezwala lub blokuje dostęp do określonej witryny WWW w oparciu o filtr.

- Aktywny: Blokuje wszystkie witryny WWW wymienione na liście filtrowania.

- Zablokuj dostęp WWW : Blokuje wszystkie strony WWW z wyjątkiem tych, które zostały wymienione na liście filtrowania.

- Kategorie filtrowania: Ta sekcja obejmuje następujące kolory dla dozwolonych i blokowanych witryn WWW.

- 1. ZIELONY . Dozwolona strona WWW

- 2. CZERWONY . Zablokowana strona WWW

- Lista filtrowania zawiera strony o tematyce: pornografia, hazard, czat, alkohol, przemoc, narkotyki. Możemy dodawać lub usuwać pozycje na liście w zależności od potrzeb. Należy nacisnąć na jeden z dwóch przycisków:

- Dodaj - Dodaje pozycje na liście filtrowania.

- Usuń - Usuwa pozycje na liście filtrowania.

- Kategoria: [Nazwa Kategorii]: Ta sekcja przedstawia następujące informacje:

- Wyrazy / Frazy - Ta lista przedstawia słowa lub frazy w wybranej kategorii.

- Nazway Stron - ta lista pokazuje nazwy stron internetowych znajdujących się na liście Możemy

również dodać lub usunąć pozycje w zależności od potrzeb.

- Dodaj - Dodaje nazwę: strony WWW, frazy, słowa do listy.

- Usuń - Usuwa nazwę strony WWW z listy.

- Zapisz - Zapisuje zmianę w danej kategorii.

- Ustawienia filtra: Ta sekcja zawiera opcje konfiguracji filtrów dla witryn WWW

- Dodaj strony zatrzymane przez filtr do kategorii Zablokuj - e Scan automatycznie dodaje strony WWW, które mają dostęp do odpowiednich kategorii na liście.

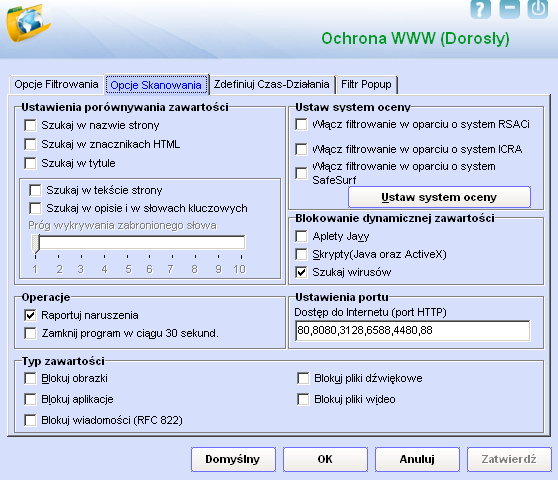

- II) Opcje Skanowania - Ta zakładka dopasowuje zawartość stron WWW oraz blokuje obrazy, formaty ActiveX, części mediów i aplikacji przed pojawieniem się w przeglądarce.

- Ustawienia porównania zawartości – Sekcja ta umożliwia skonfigurowanie ustawień do kontrolowania oraz blokowania dostępu do Internetu, w oparciu o różne kryteria.

- Szukaj w nazwie strony - Należy zaznaczyć to pole, jeśli chcemy sprawdzić, czy nazwa witryny, lub nazwa URL zawiera słowo, które znajduje się na czarnej liście.

- Szukaj w znacznikach HTML - Należy zaznaczyć to pole jeśli chcemy, aby moduł Ochrona WWW sprawdzał czy w znacznikach HTML, używanych do formatowania stron WWW nie ma słów zawartych na czarnej liście.

- Szukaj w Tutule - Należy zaznaczyć to pole wyboru, jeśli chcemy aby moduł Ochrony WWW sprawdzał tytuły witryn WWW pod kątem słów zawartych na czarnej liście.

- Szukaj w tekście strony - Należy zaznaczyć to pole wyboru, jeśli chcemy aby moduł Ochrony WWW sprawdzał zawartość stron internetowych pod kątem występowania słów zawartych na czarnej liście.

- Szukaj w opisie i słowach kluczowych - Należy zaznaczyć to pole wyboru jeśli chcemy, aby moduł Ochrona WWW sprawdzał na stronie internetowej opis lub słowa kluczowe, które zawierają słowa znajdujące się na czarnej liście.

- Próg wykrywania zabronionego słowa - Raz ustawione prowadzi obliczenia, ile razy zabronione słowo pojawia się na stronie. Jeśli występuje więcej od zaznaczonego progu, moduł blokuje dana stronę.

- Ustaw System Oceny ta sekcja zawiera reguły i zasady określone przez światowe

organizacje, takie jak Recreational Software Advisory Council (RSACI), Internet Content Rating Association (ICRA), a SafeSurf ~ ~ Rating Standard (SafeSurf), które określają zabronione treści w Internecie.

- Włącz filtrowanie w oparciu o system RSACi - ocena RSACi opiera się na pracy dr Donal F. Roberts z Uniwersytetu Stanford, który badał wpływ mediów przez prawie 20 lat. Określił treści, które powinny zostać zabronione w Internecie.

- Włącz filtrowanie w oparciu o system ICRA - ICRA jest globalną organizacją, świadczącą usługi w zakresie filtrowania stron internetowych.

- Włącz filtrowanie w oparciu o system SafeSurf - Został zaprojektowany przy pomocy tysięcy obywateli do wzmocnienia ochrony przez dostępem do niebezpiecznych treści w internecie.

- Ustaw System Oceny Przy pomocy tych ustawień dostosujemy wybrane filtrowanie, które zostało ustawione w poprzednim oknie.

- Blokowanie dynamicznej zawartości - Blokowanie ActiveX ActiveX to składnik, który może być automatycznie pobrany i zainstalowany przez przeglądarkę internetową. Może on zawierać złośliwy kod i stanowić zagrożenie dla komputera.

- Aplety Javy - Aplety Java to programy napisane właśnie w języku Java. Mogą być osadzone na stronie HTML. Aplety zwiększają interaktywność stron internetowych i zapewniają pełne przeglądanie witryn WWW. Niektóre jednak aplety zawierają złośliwy kod, który może zakłócać procesy uruchamiane na komputerze lub mogą wykraść poufne informacje. Zaznaczenie tego okna blokuje aplety Java przed pobraniem ich na komputer.

- Skrypty (Java i ActiveX) - Skrypt jest listą komend, które można wykonać się bez udziału użytkownika. Przy pomocy skryptów można zautomatyzować pewne zadania w aplikacji do określonej pracy na komputerze. Hakerzy często wykorzystują złośliwy skrypt do kradzieży różnych informacji od swoich ofiar. Po zaznaczeniu tego okna eScan blokuje wszystkie skrypty zawierające złośliwy kod przed pobraniem na komputer.

- Szukaj Wirusów - [Domyślnie] To okno domyślnie jest zaznaczone. Dzięki tej opcji eScan skanuje i blokuje wszystkie strony internetowe zawierające szkodliwy kod.

- Operacje Ta sekcja pozwala wybrać czynności, jakie eScan ma podjąć, kiedy wykryje naruszenie bezpieczeństwa.

- Raportuj Naruszenia - [Domyślnie] To opole zaznaczone jest domyslnie. Należy wybrać to pole, aby moduł Ochrony WWW przedstawił raport wszystkich naruszeń bezpieczeństwa w odniesieniu do przyszłości.

- Zamknij Program w Ciągu 30 sek. Moduł Ochrony WWW wyłączy przeglądarkę internetowa w przeciągu 30 sekund, jeśli wykryje naruszenie bezpieczeństwa.

- Ustawienia Portu Ta sekcja pomoże określić numer portu, aby eScan skanował i monitorował pod kątem podejrzanego ruchu.

- Dostęp Do Internetu (Port HTTP) - Przeglądarki internetowe zazwyczaj używają portów o numerach: 80, 88, 8080, 3128, 4480 i 6588 dla dostępu do Internetu. Możemy dodać numery portów, aby moduł ochrony WWW monitorował ruch na tych portach.

- Typ Zawartości Ta sekcja pozwala zablokować zawartość na podstawie jego typu.

- Blokuj Obrazki. Moduł Ochrony WWW blokuje obrazy na stronach internetowych.

- Blokuj Aplikacje. Moduł blokuje uruchomienie programów na stronach WWW.

- Blokuj wiadomości (RFC 822). Moduł blokuje e-maile należące do formatu RFC 822.

- Blokuj pliki dźwiękowe. Moduł blokuje odtwarzanie dźwięków na stronach WWW.

- Blokuj pliki wideo. Moduł blokuje odtwarzanie filmów na stronach WWW.

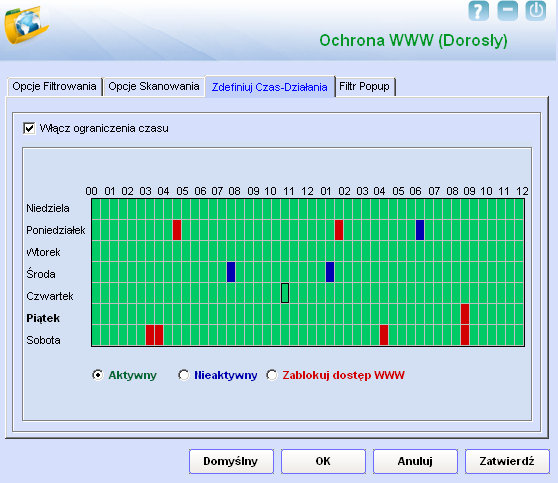

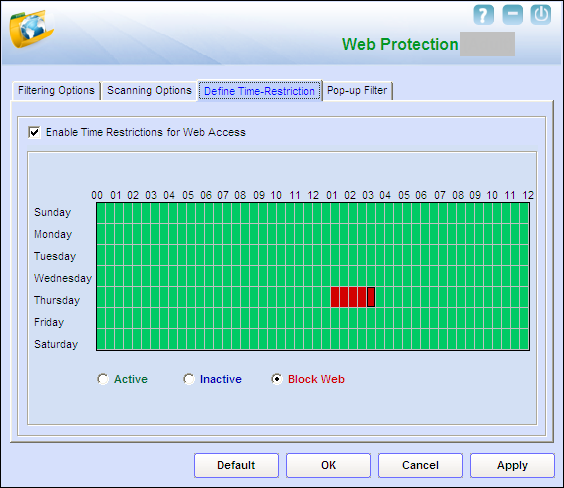

- III) Zdefiniuj Czas - Działania - Ta sekcja pozwala określić zasady ograniczenia dostępu do Internetu.

- Uwaga: : Ta zakładka nie jest wyświetlana w przypadku opcji Blokuj dostęp do sieci w zakładce Opcje filtrowania.

- Włącz ograniczenia czasu: Należy zaznaczyć to pole wyboru, jeśli chcemy ograniczyć użytkownikowi dostęp do Internetu. Wszystkie elementy domyślnie są wyłączone, dostępne będą po wybraniu tej opcji. Po zaznaczeniu wyświetli się tabela, która zawiera harmonogram umożliwiający dostęp do Internetu.

- Tabela Harmonogramu:Po wybraniu opcji Włącz ograniczenia do sieci tabela harmonogramu jest włączona.

- Tabela Harmonogramu:Po wybraniu opcji Włącz ograniczenia do sieci tabela harmonogramu jest włączona.

- Uwaga: Możemy aktywować lub blokować dostęp do Internetu oraz wyłączyć ograniczenia czasu przez co najmniej 30 minut, nie krócej.

- Wiersze: W tabeli jest siedem wierszy, gdzie każdy wiersz oznacza dzień tygodnia. Pierwszy wiersz oznacza Niedzielę, każdy następny poszczególny dzień tygodnia,do Poniedziałku. Nagłówki wierszy oznaczone dniami tygodnia znajdują się po lewej stronie.

- Kolumny: Tabela posiada 48 kolumn. Każdy bloczek w tabeli stanowi blokadę na 30 min do Internetu. Nagłówek kolumny 00 prezentuje północ. Nagłówek 12 prezentuje południe i tak dalej aż do nagłówka 12, co stanowi 23:59:59.

- Na przykład w pierwszym rzędzie, bloczek po prawej stronie z wierszem drugim prezentuje 30 minut. Dwa bloczki w tym samym wierszu będą prezentować 1 godzinę.

- Tabela podzielona jest na dwie grupy opisane poniżej:

- 00 do 12: Grupa ta obejmuje 24 bloczki. Na jedną godzinę przypadają dwa bloki co 30 minut. Ta grupa oznacza czas od 00 (północ) do 12 (południe).

- 01 do 12: Grupa ta również obejmuje 24 bloczki. Na jedna godzinę przypadają dwa bloki co 30 minut. Ta grupa oznacza czas od 12 (południe) do 23:59:59 (północ).

- Poniżej tabeli znajdują się trzy przyciski. Są one wyłączone domyślnie i włączą się, jeśli pole wyboru Włącz ograniczenia czasu do sieci zostanie zaznaczone.

- Aktywny [Domyślnie]: – Ta opcja ma kolor zielony. Należy wybrać tę opcję aby umożliwić dostęp do Internetu w danym czasie.

- Nieaktywny: – Ta opcja ma kolor niebieski. Należy wybrać tę opcję, jeśli chcemy, aby moduł Ochrony Sieci był nieaktywny przez określony czas.

- Zablokuj dostęp WWW: Ta opcja ma kolor czerwony. Należy wybrać tę opcję, aby zablokować dostęp do sieci w danym czasie.

- Jak korzystać z tabeli harmonogramu

- Możemy użyć tabeli, aby określić czas przez jaki dostęp do Internetu będzie aktywny, nieaktywny, zablokowany. W tym celu należy wybrać odpowiedni przycisk opcji pod tabelą a następnie kliknąć bloczek odpowiednio do czasu na start.

- Na przykład: jeśli chcemy zablokować dostęp do Internetu od 13:00 do 15:30 w czwartek, należy wykonać następujące kroki:

- 1. W oknie Zdefiniuj czas działania kliknij przycisk Blokuj dostęp do Internetu.

- 1. W oknie Zdefiniuj czas działania kliknij przycisk Blokuj dostęp do Internetu.

- 2. Następnie w tabeli, w wierszu o nagłówku Czwartek znaleźć bloczek znajdujący się po liczbą 1 (w grupie 01-12), a następnie kliknąć go. To jest blok odpowiadający 30 minutom.

- 2. Następnie w tabeli, w wierszu o nagłówku Czwartek znaleźć bloczek znajdujący się po liczbą 1 (w grupie 01-12), a następnie kliknąć go. To jest blok odpowiadający 30 minutom.

- 3. W tym samym wierszu należy kliknąć cztery następne bloczki obok tego pola. Należy upewnić się, czy ostatni bloczek jest w połowie między kolumna 3 a 4. Będzie do zablokowany dostęp do Internetu między 13:00 a 15:30 w każdy czwartek.

- 3. W tym samym wierszu należy kliknąć cztery następne bloczki obok tego pola. Należy upewnić się, czy ostatni bloczek jest w połowie między kolumna 3 a 4. Będzie do zablokowany dostęp do Internetu między 13:00 a 15:30 w każdy czwartek.

- Uwaga: Możemy dodać kolejne bloczki klikając pierwszy i przeciągając wskaźnik do ostatniego bloczku w tym zakresie.

- Uwaga: Możemy dodać kolejne bloczki klikając pierwszy i przeciągając wskaźnik do ostatniego bloczku w tym zakresie.

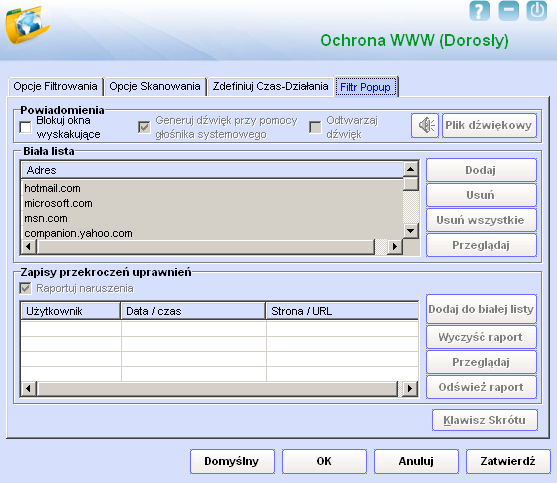

- IV) Filtr Popup - Ta sekcja zawiera opcje dostosowania powiadomień, białej listy i raporty naruszeń Popup.

- Sekcja Powiadomienia W tej sekcji możemy skonfigurować różne sposoby powiadamiania użytkownika o wyskakujących okienkach (Popup).

- i. Blokuj okna wyskakujące. Należy zaznaczyć tę opcję jeśli chcemy, aby Ochrona WWW blokowała wyskakujące okienka ze stron internetowych.

- ii. Generuj dźwięk przy pomocy głośnika systemowego. Należy zaznaczyć tę opcję, jeśli chcemy, aby został wygenerowany sygnał dźwiękowy, kiedy Popup został napotkany i zablokowany.

- iii. Odtwarzaj dźwięk. Należy wybrać tę opcję jeśli chcemy, aby był odtwarzany dźwięk z komputera po napotkaniu Popup i zablokowaniu.

- Ten przycisk odtwarza wybrany plik dźwiękowych.

- Plik dźwiękowy - Należy kliknąć ten przycisk, aby wybrać plik dźwiękowy do odtworzenia, gdy eScan zablokuje Popup.

- Sekcja Biała Lista Ta sekcja pozwala dostosować listę witryn w sieci, dla których wyskakujące okienka Popup ‘ nie będą blokowane przez eScan.

- Dodaj - Klikając ten przycisk dodajemy witrynę WWW do białej listy. Zapewni to, że Popupy z tej witryny nie będą blokowane przez eScan.

- Usuń - Usuwamy witryny WWW z białej listy.

- Usuń Wszystko - Usuwamy wszystkie pozycje z białej listy.

- Przeglądaj - Otwieramy stronę WWW wpisaną na białą listę.

- Zapis przekroczeń uprawnień - Ta sekcja umożliwia dostosowanie działań związanych z wyskakiwaniem okienek Popup.

- Raportuj Naruszenia - Ta opcja raportuje wszystkie naruszenia.

- Dodaj Do Białej Listy - Klikając ten przycisk dodajemy do białej listy witrynę WWW, dla której wyskakują okienka Popup.

- Wyczyść Raport - Ta opcja usuwa raport.

- Przeglądaj - Ta opcja pozwala przeglądać strony internetowe wymienione w raporcie naruszenia.

- Odśwież Raport - Ta opcja odświeża pliki raportu i wyświetla najnowszy raport.

- Klawisz Skrótu - Ta opcja pozwala przypisać odpowiedni klawisz, który po naciśnięciu pozwala tymczasowo na wyskakiwanie okienek Popup z witryn WWW.

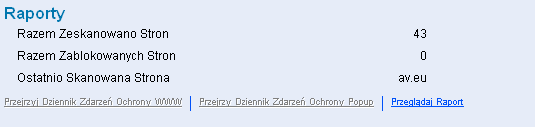

Raporty

- Ta sekcja wyświetla następujące informacje.

- Razem Zeskanowano Stron - Wyświetla łączna liczbę zeskanowanych stron WWW przez moduł Ochrona WWW.

- Razem Zablokowanych Stron - Wyświetla łączną liczbę zablokowanych stron WWW przez moduł Ochrona WWW.

- Ostatnio Skanowana Strona - Wyświetla nazwę ostatnio skanowanej strony przez moduł WWW.

Dodatkowo można podejrzeć także następujące raporty.

- a. Przejrzyj dziennik zdarzeń Ochrony WWW - Odnośnik ten otwiera okno, które wyświetla szczegóły naruszeń bezpieczeństwa, które miały miejsce, gdy użytkownik miał dostęp do internetu.

Okno sekcji Przejrzyj dziennik zdarzeń Ochrony WWW

- Okno to wyświetla informacje, takie jak nazwa użytkownika, data i czas, kiedy naruszenie miało miejsce, adres URL witryny WWW, przyczyna naruszenia, słowo lub fraza, które wywołało zdarzenie naruszenie.

W oknie tym dostępne są następujące opcje.

- Odśwież - Ta opcja odświeża plik raportu i wyświetla najświeższe informacje dodane do pliku.

- Drukuj - Pokazuje podgląd wydruku dla dziennika zdarzeń

- Szukaj - Wyszukuje określone słowa lub frazy w pliku raportu.

- Wytnij - Opcja ta wycina i przenosi zaznaczony tekst do schowka.

- Kopiuj - Opcja ta kopiuje zaznaczony tekst do schowka.

- Wybierz Czcionkę - Zmienia czcionkę tekstu w tabeli.

- Wybierz Kolor Czcionki. Zmienia kolor tekstu w tabeli.

- Pogrub - Pogrubia format tekstu w tabeli.

- Kursywa - Tekst w tabeli jest w formie kursywy.

- Podkreślenie - Podkreśla tekst w tabeli.

- Usuń - Kasuje plik raportu.

- b. Przejrzyj dziennik zdarzeń ochrony popup - Ten odnośnik wyświetla informacje o wyskakujących oknach Popup generowanych przez strony WWW, które odwiedziliśmy.

Okno sekcji Przejrzyj dziennik zdarzeń ochrony popup

- Okno Przejrzyj dziennik zdarzeń Filtru Popup – wyświetla informacje, takie jak nazwa użytkownika, data i czas, kiedy Popup był wyświetlony, adres URL witryny WWW, przyczyna naruszenia, słowo lub fraza , które wywołało zdarzenie naruszenia.

- Odśwież - Ta opcja odświeża plik raportu i wyświetla najświeższe informacje dodane do pliku.

- Drukuj - Pokazuje podgląd wydruku dla dziennika zdarzeń

- Szukaj - Wyszukuje określone słowa lub frazy w pliku raportu.

- Wytnij - Opcja ta wycina i przenosi zaznaczony tekst do schowka.

- Kopiuj - Opcja ta kopiuje zaznaczony tekst do schowka.

- Wybierz Czcionkę - Zmienia czcionkę tekstu w tabeli.

- Wybierz Kolor Czcionki. Zmienia kolor tekstu w tabeli.

- Pogrub - Pogrubia format tekstu w tabeli.

- Kursywa - Tekst w tabeli jest w formie kursywy.

- Podkreślenie - Podkreśla tekst w tabeli.

- Usuń - Kasuje plik raportu.

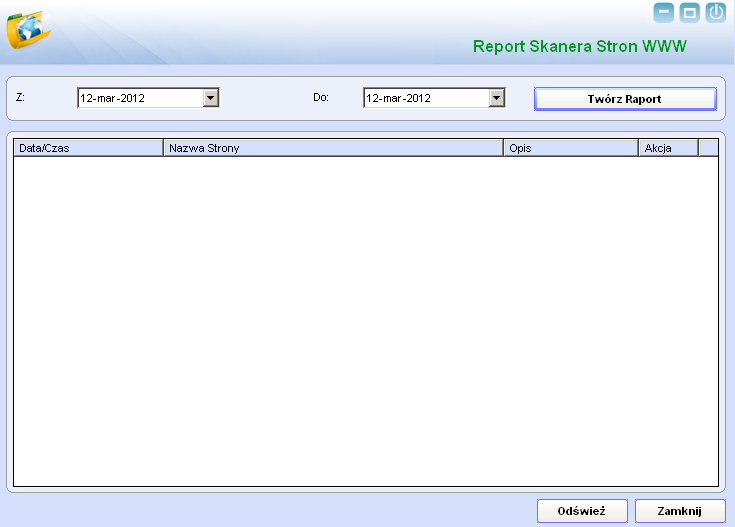

- c. Przeglądaj Raport - Ten odnośnik wyświetla okno z raportami modułu Ochrony Sieci dla danego zakresu dat w tabeli po kliknięciu przycisku Generuj raport.

Okno Sekcji Przeglądaj Raport

- Poniższe okno prezentuje sekcję tworzenia raportu Ochrony WWW

- Twórz Raport - Należy wybrać zakres dat, a następnie kliknąć przycisk, aby wygenerować Raport dla modułu Ochrona WWW dla tego obszaru.